Hvordan kan jeg effektivt utnytte verktøy for kommandolinjegrensesnitt (CLI) for å forbedre mine taktiske operasjoner?

Innenfor taktiske operasjoner fremstår kommandolinjegrensesnittet (CLI) som et kraftig verktøy som gir brukerne muligheten til å utnytte hele systemets kapasitet med presisjon og effektivitet. Denne artikkelen dykker ned i betydningen av CLI-verktøy i taktiske scenarioer, utforsker deres fordeler og viser frem deres forskjellige bruksområder innen rekognosering, situasjonsbevissthet, nettverksanalyse og databehandling.

Essensielle CLI-verktøy For Taktiske Operasjoner

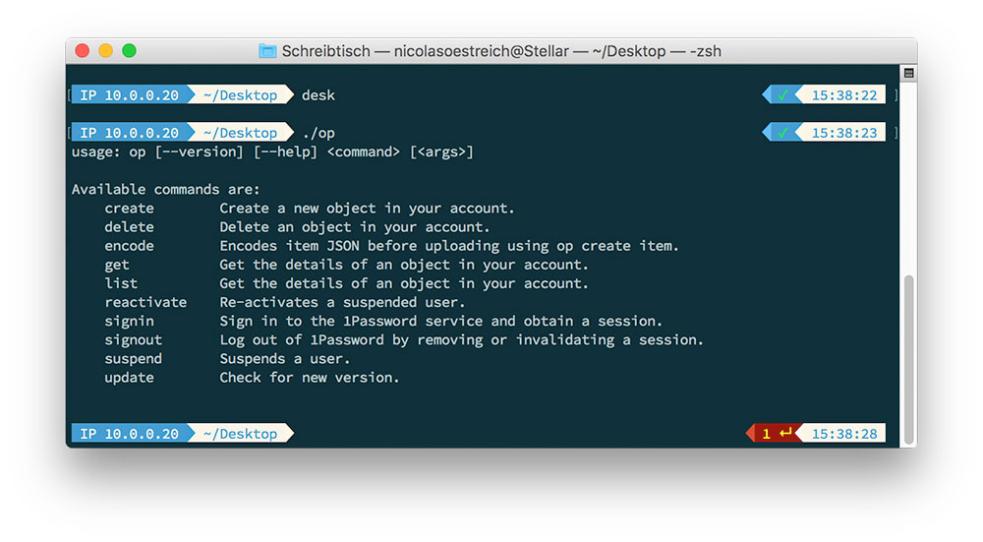

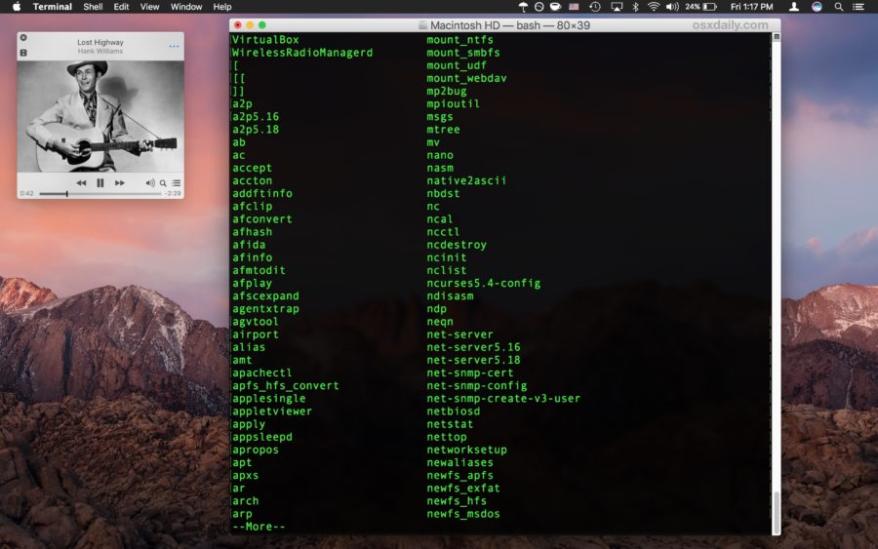

Det finnes en mengde CLI-verktøy, alle skreddersydd til spesifikke oppgaver innenfor taktiske operasjoner. Blant de mest brukte er:

- Rekognosering og innhenting av etterretning: Verktøy som Nmap, Wireshark og Metasploit hjelper til med å skanne nettverk, oppdage sårbarheter og analysere nettverkstrafikk, og gir verdifull etterretning for informert beslutningstaking.

- Situasjonsbevissthet og beslutningstaking: Verktøy som Google Earth, GPSd og Tactical Analysis Tools (TAT) muliggjør visualisering av data, oppretting av kart og sporing av eiendeler, forbedrer situasjonsbevissthet og støtter effektiv beslutningstaking.

- Nettverksanalyse og sikkerhet: Verktøy som tcpdump, Snort og Security Onion muliggjør analyse av nettverkstrafikk, deteksjon av anomalier og identifisering av sikkerhetstrusler, og sikrer integriteten til taktiske nettverk.

- Datamanipulering og automatisering: Verktøy som grep, sed og awk gir brukerne muligheten til å effektivt analysere, filtrere og transformere data, mens skriptspråk som Python og Bash muliggjør automatisering av repeterende oppgaver, og effektiviserer taktiske operasjoner.

Rekognosering Og Innhenting Av Etterretning

CLI-verktøy spiller en sentral rolle i å samle inn etterretning og utføre rekognosering. Verktøy for nettverksskanning som Nmap og Angry IP Scanner avdekker åpne porter og tjenester, og avslører potensielle sårbarheter. Verktøy som Wireshark og tcpdump fanger opp og analyserer nettverkstrafikk, gir innsikt i nettverksaktivitet og identifiserer mistenkelige mønstre. Metasploit, et kraftig rammeverk for penetrasjonstesting, muliggjør utnyttelse av sårbarheter for å få tilgang til systemer og hente ut verdifull informasjon.

Situasjonsbevissthet Og Beslutningstaking

CLI-verktøy forbedrer situasjonsbevissthet ved å gi visualisering og analyse av data i sanntid. Verktøy som Google Earth og GPSd lar brukere visualisere geospatiale data, og legge taktisk informasjon over kart for bedre forståelse av det operative miljøet. Tactical Analysis Tools (TAT) muliggjør oppretting av komplekse visualiseringer, og letter analysen av store datasett og støtter informert beslutningstaking.

Nettverksanalyse Og Sikkerhet

CLI-verktøy er uunnværlige for å analysere nettverkstrafikk, oppdage anomalier og identifisere sikkerhetstrusler. Verktøy som tcpdump og Snort fanger opp og analyserer nettverkspakker, og muliggjør deteksjon av mistenkelig aktivitet og potensielle angrep. Security Onion, en omfattende plattform for sikkerhetsovervåking, integrerer flere åpen kildekode-verktøy for å gi deteksjon og analyse av trusler i sanntid, og beskytter taktiske nettverk mot cybertrusler.

Datamanipulering Og Automatisering

Datamanipulering og automatisering er avgjørende i taktiske operasjoner. CLI-verktøy som grep, sed og awk muliggjør effektiv analyse, filtrering og transformering av data, og trekker ut meningsfull innsikt fra store datasett. Skriptspråk som Python og Bash lar brukere automatisere repeterende oppgaver, effektivisere operasjoner og frigjøre verdifull tid til oppdrag-kritiske aktiviteter.

Case-studier Og Eksempler Fra Den Virkelige Verden

Utallige eksempler fra den virkelige verden viser den vellykkede bruken av CLI-verktøy i taktiske operasjoner. I 2016 brukte det amerikanske militæret CLI-verktøy for å analysere nettverkstrafikk og identifisere ondsinnet aktivitet under et cyberangrep, og forhindret et potensielt brudd på sensitive data. I 2018 brukte rettshåndhevende myndigheter CLI-verktøy for å spore opp en gruppe cyberkriminelle involvert i en storstilt svindel med phishing, noe som førte til deres pågripelse og straffeforfølgelse.

Beste Praksis Og Hensyn

Effektiv bruk av CLI-verktøy i taktiske operasjoner krever overholdelse av beste praksis og nøye vurdering av ulike faktorer. Sikkerhet er av største betydning, med tiltak som sterke passord, regelmessige oppdateringer og nettverkssegmentering som er essensielt for å beskytte systemer mot uautorisert tilgang. Opplæring er avgjørende for å sikre at personell er dyktige i å bruke CLI-verktøy og forstår deres kapasitet og begrensninger. Integrering med eksisterende systemer er også viktig, og sikrer sømløs interoperabilitet og maksimerer verdien av CLI-verktøy i det taktiske miljøet.

CLI-verktøy er uvurderlige ressurser i taktiske operasjoner, og gir brukerne muligheten til å utnytte hele systemets kapasitet og forbedre deres operative effektivitet. Ved å mestre disse verktøyene kan taktiske team få en avgjørende fordel innen rekognosering, situasjonsbevissthet, nettverksanalyse og databehandling, noe som gjør dem i stand til å ta informerte beslutninger, reagere raskt på trusler og oppnå oppdragssuksess.

YesNo

Legg igjen et svar